お問い合わせ

お電話でのお問い合わせ

03-3518-8055 (電話受付時間 9:00-17:30)

お問い合わせ

お電話でのお問い合わせ

03-3518-8055 (電話受付時間 9:00-17:30)

昨今、サイバー攻撃による被害の報道が日常的になり、いまやあらゆる企業が攻撃の標的と言われるようになりました。こうした状況で重要になるのが、侵入検知後の初動です。本コラムでは、被害拡大を防ぐために押さえるべきポイントと、具体的な打ち手について解説します。

2020年代に入り、サイバー攻撃は企業経営における大きなリスクであり、その対策は重要な経営課題として認識されるようになりました。日本を代表する企業が被害に遭い、業務停止などの重大な問題が発生しました。対策が進みつつある現在もなお、被害に遭う企業は後を絶ちません。

2025年、国内のとある大手飲料メーカーが、サイバー攻撃によるシステム障害が発生し、この影響で一部業務が停止したことを公表しました。その結果、国内グループ会社の受注・出荷業務やコールセンター業務に影響が出たことや、情報漏えいが発生したことなどを明らかにしています。

この事例が示すのは、サイバー攻撃が単なるIT上のトラブルにとどまらないということです。受注・出荷や顧客対応といった事業活動に影響し、売上の逸失や復旧対応コストが発生、信用低下や取引先・顧客などステークホルダーへの影響が連鎖し、ダメージが長期化する可能性もあります。

このように、セキュリティインシデントによる被害は経営に重くのしかかり、事業継続そのものに深刻な影響を与える可能性があります。さらに付け加えると、多額の賠償金の発生、風評被害やブランド毀損、取引先との関係性の悪化、業績の低迷につながるだけではなく、企業の存続が問われる局面が訪れることすらあり得ます。

そこで重要視したいのが、インシデントが発生した際の「初動」を設計しておくことです。従来の「侵入を防ぐための対策」だけではなく、これからは被害を拡大させないための「侵入を前提とした対策」も考えるべきなのです。次項では、セキュリティ対策の全体像を把握するとともに、初動のタイミングで何をすべきか、考え方を整理してみましょう。

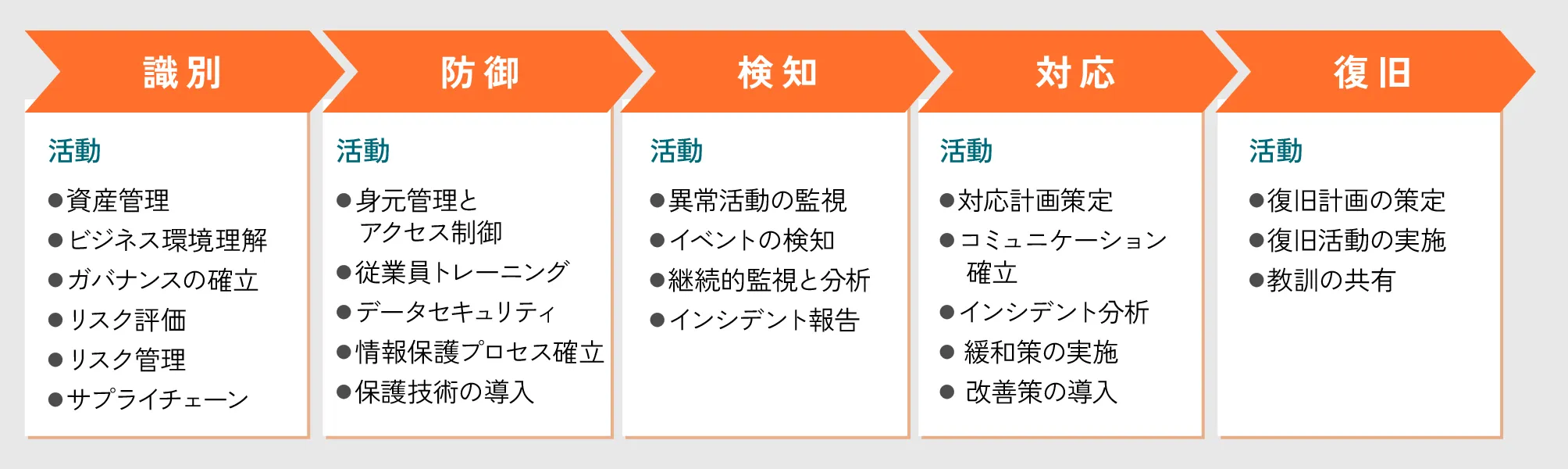

企業に大きな被害を与えるサイバー攻撃に備えるために、どのようなセキュリティ対策が必要となるのか、まずはその全体像を見てみましょう。

下図のアメリカ国立標準技術研究所(NIST)サイバーセキュリティフレームワーク(CSF 1.1)では、「識別・防御・検知・対応・復旧」という5つの機能で、サイバー攻撃のフェーズごとの対策を整理しています。

このうち「識別・防御」は、サイバー攻撃の侵入を防ぐための対策です。ただし、侵入を完全に防ぐことは困難であり、侵入されることを前提とした対策が求められるようになりました。つまり、「検知・対応」段階の初動が早ければ早いほど、感染拡大や二次被害の抑止につながりやすいと考えられます。

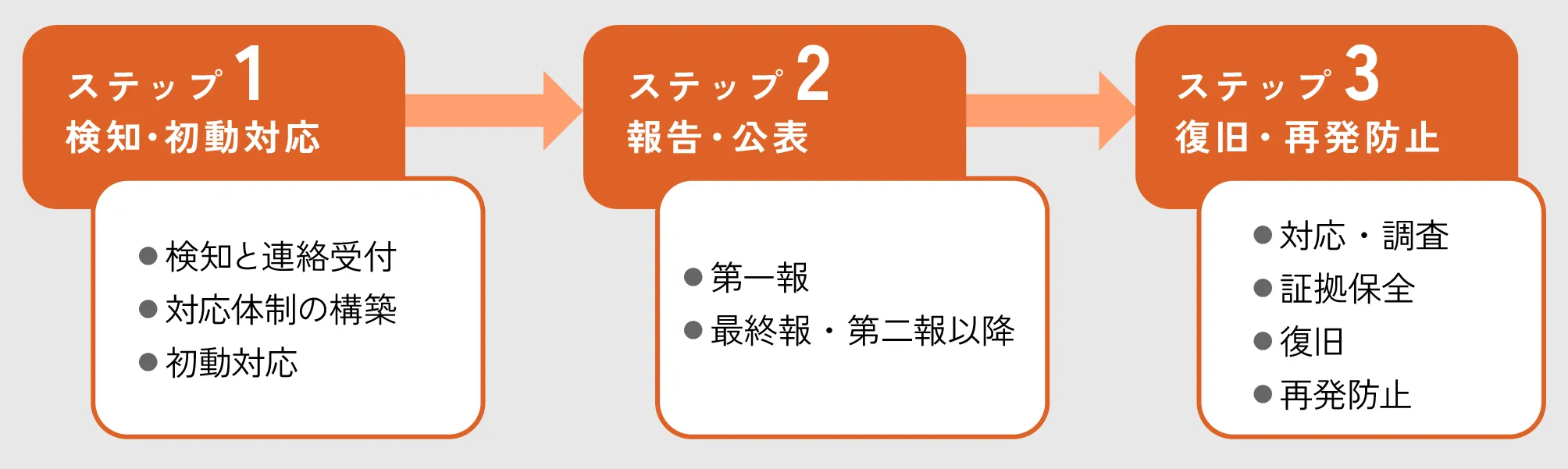

一方、IPA(情報処理推進機構)はインシデント発生時の対応について、「検知・初動対応」「報告・公表」「復旧・再発防止」の3つのステップで整理しています。

※ 出典: IPA 『中小企業のためのセキュリティインシデント対応の手引き』

このうち「初動対応」について、IPAは「ネットワークの遮断、情報や対象機器の隔離、システムやサービスの停止」を被害拡大を防ぐための具体的な行動として挙げています。したがって、疑わしい端末を即時に隔離し、横展開を防止することが初動対応の基本方針となります。

初動対応として、対象となる情報が外部からアクセスできる状態にある場合や、被害が広がる可能性がある場合は、ネットワークの遮断、情報や対象機器の隔離、システムやサービスの停止を行います。ただし、対象機器の電源を切る等、不用意な操作でシステム上に残された記録を消さないようにします。

※ 出典: IPA 『中小企業のためのセキュリティインシデント対応の手引き』 「ステップ1 検知・初動対応」より

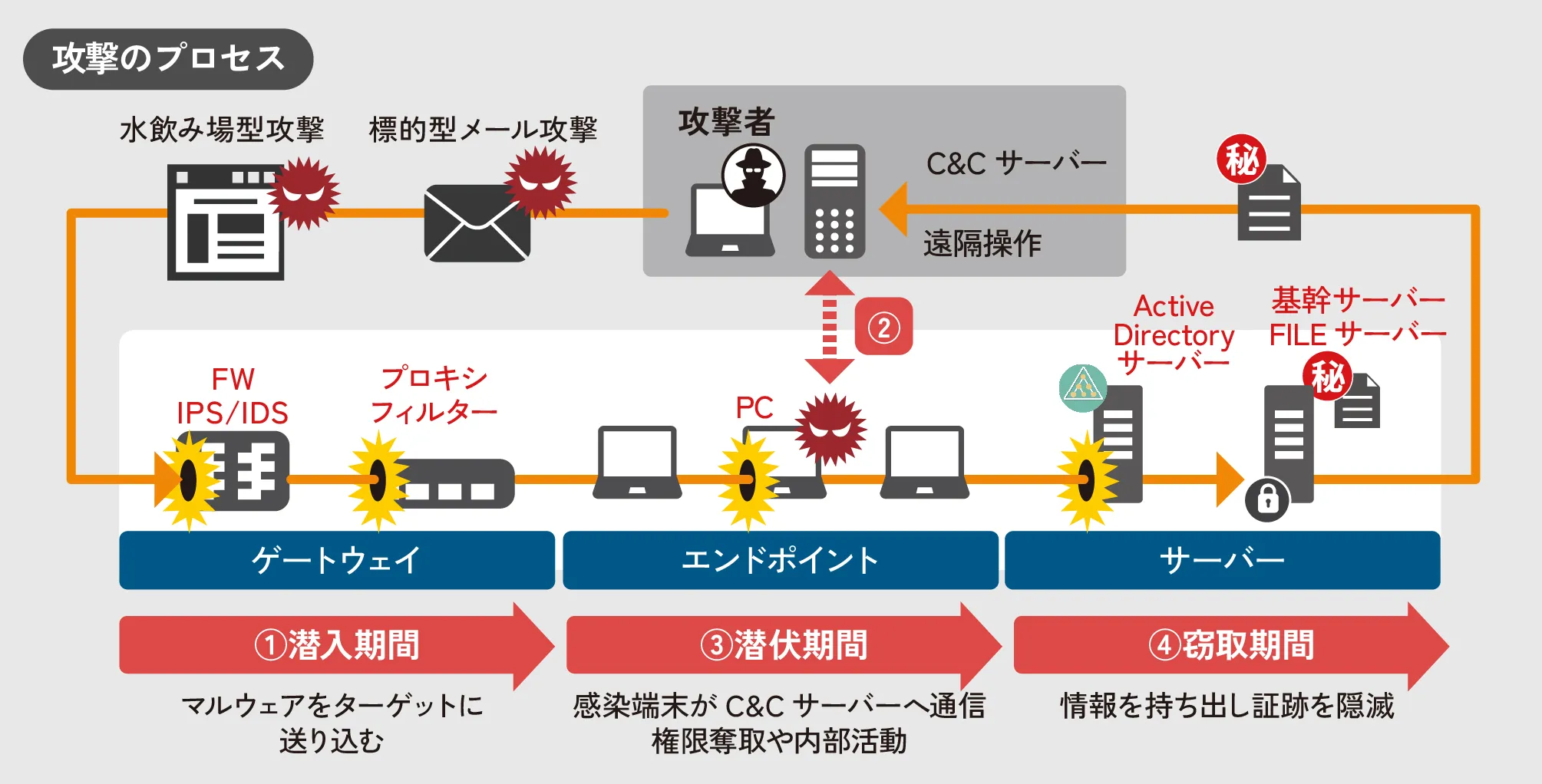

ここで、マルウェア感染時に社内のネットワークで何が起きるのかを改めて整理してみましょう。メールやWebサイト経由などから侵入した初期侵入用のマルウェアは、C&C(Command & Control)通信で追加ペイロードや横展開の指示を受け、潜伏期間に認証情報窃取やネットワークを探索し、最終的に情報の窃取やランサムウェアの展開などを行います。

こうしたサイバー攻撃の振る舞いに対し、どのような対策が考えられるでしょうか。先述の通りIPAは初動対応として「ネットワークの遮断、情報や対象機器の隔離、システムやサービスの停止」を挙げています。しかし、その判断と作業を人手に依存すると、夜間・休日や少人数体制では対応品質にばらつきが生じ、見落としが発生する可能性もあります。

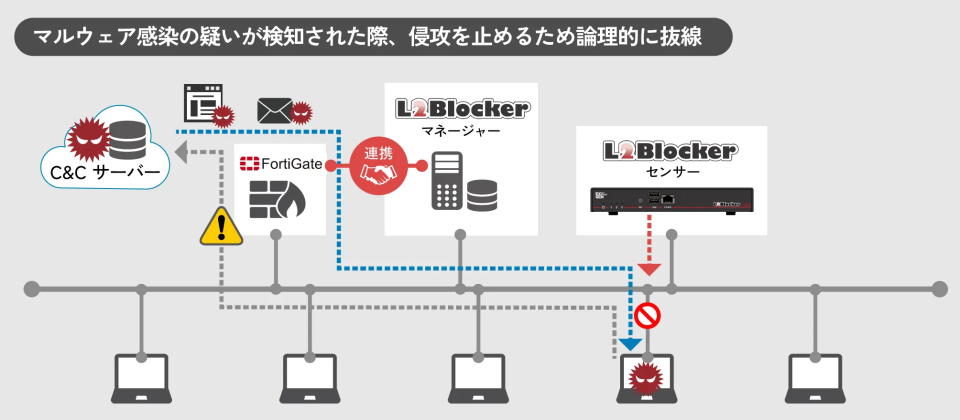

見落としなく侵攻を食い止めるためには、運用で対処するのではなく、脅威を検知した瞬間に疑わしい端末をネットワークから切り離すことができる仕組みを用意することが効果的です。下図のように、検知情報をトリガーに、端末を自動で隔離(論理的抜線)するソリューションを用いることで、このような仕組み作りに役立てることができます。

具体的には、サイバー攻撃の予兆(不審な通信やマルウェア感染の疑い)を検知した脅威検知製品がその情報をL2Blockerへ連携し、L2Blockerが該当端末を即座にネットワークから遮断できる仕組みです。「検知→連携→隔離」までの一連の流れを自動化することで、初動の“最初の数分間”のうちに感染拡大の芽を摘み、被害を最小化できるようになります。

今回は、マルウェア対策は「侵入を防ぐ」だけではなく、検知後の初動で封じ込めるところまで含めて設計することの重要性について取り上げました。「検知→連携→隔離」を自動化することで感染拡大のリスクを抑える仕組み作りを検討してみてはいかがでしょうか。

また、本コラムで紹介した「L2Blocker + 脅威検知製品連携」について詳細を知りたい方はぜひ、下記の情報もチェックしてみてください。

お問い合わせ

お電話でのお問い合わせ

03-3518-8055 (電話受付時間 9:00-17:30)